ハッシュ値(hash value)は、ITシステムやセキュリティ技術、データベース管理など多くの分野で用いられる重要な要素です。

大量のデータを効率的に扱うための高速な照合・検証手段として機能し、認証や暗号、ファイル整合性の確認にも広く利用されています。

本記事では、ハッシュ値の仕組みとその計算方法、活用例、IT分野における応用について詳しく解説します。

ハッシュ値の基礎

ハッシュ値とは何か?

ハッシュ値とは、ある入力データに対してハッシュ関数(hash function)を適用することで得られる、固定長の要約データです。

入力されたデータの長さにかかわらず、常に一定の長さの出力を得られることが特徴です。

特徴:

-

入力が同じであれば常に同じハッシュ値を出力

-

入力がわずかに異なると、まったく異なるハッシュ値が出力される(アバランシェ効果)

-

元データをハッシュ値から復元することは不可能(不可逆変換)

ハッシュ値の用途

-

ファイルの整合性チェック(例:ダウンロードファイルの改ざん検出)

-

パスワードの保存(プレーンテキストではなくハッシュで管理)

-

デジタル署名による文書の改ざん防止

-

データベースでの検索・照合の高速化

-

ブロックチェーンにおけるブロック識別と不正検出

ハッシュ値とハッシュ関数の仕組み

ハッシュ関数の種類と仕組み

ハッシュ関数とは、入力された任意のデータを短く要約し、固定長のハッシュ値を算出するアルゴリズムです。

単なる演算である一方、暗号用途にも使える高度な関数が存在します。

主な分類:

-

非暗号学的ハッシュ関数:処理速度重視(例:文字列検索、辞書構造など)

-

暗号学的ハッシュ関数:セキュリティ重視(例:SHA-256, SHA-3)

暗号学的ハッシュ関数の3大要件

-

一方向性(One-way property)

ハッシュ値から元の入力を求めることが現実的に不可能。 -

弱衝突耐性(Second preimage resistance)

任意の入力に対し、同じハッシュ値を持つ別の入力を見つけることが難しい。 -

強衝突耐性(Collision resistance)

同じハッシュ値となる異なる入力のペアを見つけることが難しい。

ハッシュ値の活用例

IT分野における具体的な使用例

ファイル整合性検証

ソフトウェア配布時には「SHA-256ハッシュ」が公開されることが多く、ユーザーはダウンロード後に自分でハッシュ値を算出し、一致するか確認することで改ざんを検出できます。

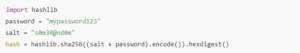

パスワード管理

パスワードはハッシュ化して保存されることが一般的です。

さらに「ソルト(salt)」という乱数を組み合わせてハッシュ化することで、同じパスワードでも異なるハッシュ値が得られ、辞書攻撃への耐性が強化されます。

ブロックチェーンにおける使用

ブロックチェーンでは、各ブロックが前のブロックのハッシュ値を含む構造になっており、途中のブロックを改ざんすると連鎖的にハッシュが変化して不正が即座に判明する仕組みになっています。

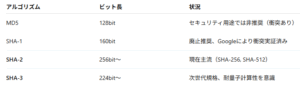

ハッシュ関数の代表的アルゴリズム

現在使われている主なハッシュ関数

まとめ

ハッシュ値は、データの要約として非常に重要な役割を果たし、セキュリティやパフォーマンスの向上に貢献する基本技術です。

ITインフラの設計からアプリケーション開発、認証・暗号化処理に至るまで、さまざまな場面でその応用が可能です。

本記事のポイント:

-

ハッシュ値はデータの整合性とセキュリティの中核

-

不可逆的かつ衝突が困難な関数によって算出される

-

SHA-2やSHA-3といった最新ハッシュ関数の利用が推奨

-

ファイル検証、パスワード管理、ブロックチェーンでの利用が代表的

今後、量子耐性を持つハッシュ関数やゼロ知識証明などと組み合わせた次世代セキュリティにも注目が集まっています。

ハッシュ技術の進化は、これからのIT社会を支える土台となるでしょう。