ハッシュ化(hashing)は、サイバーセキュリティやシステム開発において不可欠なデータ処理技術です。

特にパスワードの保管・認証プロセスにおいて、高い安全性を確保するために頻繁に用いられています。

本記事では、ハッシュ化の基本的な仕組みから、応用例、安全性を高める手法(ソルトなど)までを、ITの視点で詳しく解説します。

ハッシュ化とは?

ハッシュ化の定義

ハッシュ化とは、元のデータに特定のハッシュ関数(hash function)を適用し、固定長のハッシュ値(hash value)に変換する処理を指します。

得られたハッシュ値は、元のデータを直接復元できないという一方向性の性質を持つため、セキュアなデータ保存や照合に活用されます。

ハッシュ化の特徴と仕組み

-

同一の入力からは必ず同一のハッシュ値が生成される

-

入力データが少しでも異なれば全く異なるハッシュ値になる

-

ハッシュ値から元のデータを逆算することは非常に困難

-

異なるデータから同じハッシュ値を生成すること(衝突)も極めて起こりにくい

これらの性質により、ハッシュ化は情報漏洩対策として非常に有効な手法となっています。

ハッシュ化の具体的な活用例

パスワードの安全な保管

ユーザーが入力したパスワードをそのまま保存するのは危険です。

代わりに、ハッシュ化した値のみをデータベースに保存することで、以下のようなセキュリティ対策が可能になります。

認証時の照合方法

-

ユーザー入力 → ハッシュ化

-

保存済みのハッシュ値と比較

-

一致すれば認証成功、不一致なら失敗

これにより、データベースが万が一漏洩しても、パスワード本体は守られたままになります。

安全なデータ通信の実現

平文パスワード送信のリスク

ネットワーク上でパスワードを平文(暗号化されていない形)で送ると、盗聴や中間者攻撃(MITM)により情報漏洩の危険があります。

ハッシュ化による通信保護

「Digest認証」や「チャレンジ/レスポンス認証」の仕組みを用いることで、パスワード本体ではなくハッシュ値だけを送信し、受信側で照合することで安全性を担保します。

ハッシュ化のセキュリティ強化手法:ソルト(salt)

ソルトとは?

ソルト(salt)とは、ハッシュ化する前のデータ(例:パスワード)にランダムな文字列を付加することで、ハッシュ値の予測や流出データとの比較攻撃(レインボーテーブル攻撃など)を防ぐための手法です。

ソルトを用いたハッシュ化の流れ

-

ランダムなソルトを生成

-

パスワードとソルトを連結

-

全体をハッシュ化

-

ソルトとハッシュ値をセットで保存

ソルトの利点

-

同じパスワードでも異なるハッシュ値が生成される

-

流出済みのハッシュと照合されにくくなる

-

認証時は同じソルトを再使用すれば比較可能

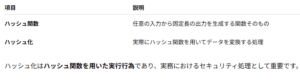

ハッシュ化とハッシュ関数の違い

まとめ

ハッシュ化は、パスワード保護・通信セキュリティ・認証処理など、あらゆるITシステムの安全性を確保するうえで不可欠な技術です。

本記事のポイント:

-

ハッシュ化はデータを不可逆的に変換し、復元不可能な形にする処理

-

パスワード管理・認証・通信保護に応用される

-

ソルトの導入によりセキュリティが大幅に向上

-

単なるハッシュ関数の利用では不十分であり、安全な設計と運用が求められる

セキュリティ対策を考えるうえで、ハッシュ化の正しい理解と実装は今後ますます重要となってきます。

開発者・管理者はこの基本技術をしっかりと押さえておきましょう。

さらに参考してください:

【ハッシュ関数とは】暗号化・データ検証に不可欠な基本技術とその応用