ハッシュ関数(hash function)は、現代のIT技術において非常に重要な役割を担う基本的な関数です。

データの同一性検証、セキュリティ保護、検索高速化など、あらゆる分野で活用されています。

この記事では、ハッシュ関数の仕組みや用途、暗号学的ハッシュ関数の特徴、代表的なアルゴリズムの比較を通じて、ITエンジニアやセキュリティ担当者に向けて深く掘り下げて解説します。

ハッシュ関数とは?

ハッシュ関数の定義と特徴

ハッシュ関数とは、任意の長さの入力データに対して、一定の手順により固定長の出力値(ハッシュ値)を生成する関数です。

主な特徴は以下の通りです:

-

同じ入力には必ず同じハッシュ値が出力される

-

出力値は固定長(例:128ビット、256ビット)

-

入力から出力を求めるのは容易だが、出力から入力を逆算することは困難

-

入力がわずかに変わるだけでハッシュ値が大きく変わる

この性質により、ハッシュ関数はデータ整合性の確認、検索アルゴリズム、暗号化処理などに活用されています。

ハッシュ値の利用例

ファイル同一性の確認

複数のファイルが同一内容であるかを判別する際、ファイル全体を比較するのではなく、各ファイルのハッシュ値を比較することで高速化が可能です。

例:

-

1GBのファイルでもハッシュ値の比較なら数ミリ秒で済む

-

バックアップシステムやバージョン管理にて利用

データベースでの高速検索

テキストや数値をキーとして、ハッシュテーブルを使えば、探索時間をO(1)に短縮でき、パフォーマンスの高い検索処理を実現できます。

暗号学的ハッシュ関数(一方向性ハッシュ関数)

セキュリティ分野での重要性

暗号学的ハッシュ関数(cryptographic hash function)は、ハッシュ関数の中でも特にセキュリティ要件を満たすものを指し、以下の性質を持ちます:

-

一方向性(one-wayness):出力値から入力値を推測できない

-

弱衝突耐性:特定の入力と同じハッシュ値を持つ別の入力を見つけることが難しい

-

強衝突耐性:同じハッシュ値を持つ異なる入力のペアを見つけるのが困難

これらの特性により、パスワードの安全な保存、デジタル署名、改ざん検知といった場面で幅広く使用されます。

暗号学的ハッシュ関数の具体的な用途

パスワードの保管

ユーザーのパスワードをそのまま保存するのはセキュリティ上危険です。

代わりに、ハッシュ関数で変換したハッシュ値のみを保存することで、情報漏洩のリスクを大幅に減らせます。

デジタル署名と改ざん防止

電子文書に対してハッシュ値を算出し、その値を元にデジタル署名を行うことで、内容が改ざんされていないかを検証できます。

改ざんされた文書は、同じ署名を通らなくなります。

代表的なハッシュアルゴリズム

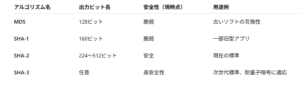

主なアルゴリズムとその違い

SHA-2とSHA-3の移行背景

MD5やSHA-1は長年利用されてきましたが、衝突攻撃(collision attack)が可能になったことから、セキュリティ用途には不向きとされており、SHA-2およびSHA-3への移行が各分野で進められています。

例:

-

GoogleはSHA-1証明書を廃止

-

金融機関や政府機関もSHA-2への対応を義務化

まとめ

ハッシュ関数は、ITシステムにおける基盤的な役割を果たしており、特にセキュリティ分野では欠かせない存在です。

本記事の要点を以下にまとめます:

-

ハッシュ関数は任意の入力から固定長の出力を生成する関数

-

暗号学的ハッシュ関数は、セキュアなデータ比較・改ざん検知に必須

-

MD5やSHA-1の脆弱性により、SHA-2やSHA-3への移行が進行中

-

実用例として、パスワード管理、データベース高速検索、デジタル署名など多岐にわたる

今後のセキュリティ環境においても、ハッシュアルゴリズムの選定と正しい運用は極めて重要です。

適切なハッシュ関数を理解し、システムに実装することで、安全かつ効率的なIT運用が可能になります。